Ewolucyjne podchody dinozaurów

6 sierpnia 2008, 18:53Delikatne i niezbyt dobrze zbudowane, kaczodziobe dinozaury z rodziny hadrozaurów (Hadrosauridae) nie miały wielkiej szansy w bezpośrednim starciu ze słynnym tyranozaurem. Okazuje się jednak, że ewolucja umożliwiła im sprytne ominięcie tego problemu. O odkryciu informują naukowcy z Uniwersytetu Ohio.

Zmarła podwójna ofiara bomby atomowej

7 stycznia 2010, 16:09Czwartego stycznia w wieku 93 lat zmarł Tsutomu Yamaguchi, człowiek, który przeżył oba wybuchy bomby atomowej: w Hiroszimie i Nagasaki. Tylko w jego przypadku zostało to oficjalnie potwierdzone przez rząd Japonii, chociaż poza nim zidentyfikowano jeszcze kilka osób z identycznymi doświadczeniami.

Sąd na żywo w internecie

2 maja 2011, 11:56W Sądzie Okręgu Quincy w stanie Massachusetts rozpoczął się niezwykły eksperyment. Wszystko, co dzieje się na sali rozpraw, będzie na bieżąco transmitowane w internecie.

Zagrożone goryle przechytrzyły kłusowników

23 lipca 2012, 16:00Parę dni po tym, jak jeden z goryli górskich z ich stada padł ofiarą kłusowników, 2 młode osobniki Rwema i Dukore wybrały się do lasu, by znaleźć i zniszczyć wszystkie pułapki.

Gwizdek ratujący życie

29 sierpnia 2013, 06:43Park On-hee, Kim Myeoung-soo i Jang Young-seo z Kyung Hee University zaprojektowali gwizdek dla ofiar katastrof. Ma on postać plastikowej kulki ze świecącą w ciemności na zielono gumową wstawką.

Powstaje botnet na Linuksie?

8 stycznia 2015, 10:00Zdaniem ekspertów z firmy Avast, niedawno odkryty koń trojański atakujący Linuksa, może tworzyć botnet, który zostanie wykorzystany w przyszłości podczas ataków DDoS.

NASA upamiętnia astronautów

29 lutego 2016, 14:18NASA upamiętnia Eliota See i Charlesa Bassetta II, dwóch astronautów, którzy zginęli przed 50 laty. Jednak lista osób, które poniosły śmierć w czasie, gdy były członkami Korpusu Astronautów, jest znacznie dłuższa.

Rocznie pająki pochłaniają 400-800 mln ton ofiar

15 marca 2017, 06:33Zoolodzy z Uniwersytetów w Bazylei i Lund wyliczyli, że rocznie pająki zjadają ok. 400-800 mln ton ofiar. Autorzy publikacji z The Science of Nature opowiadają, że istnieje ponad 45 tys. gatunków pająków, a ich zagęszczenie może sięgać nawet 1000 osobników na metr kwadratowy. To wszystko sprawia, że pająki są jedną z najbogatszych w gatunki i najbardziej rozpowszechnionych grup drapieżników.

Zidentyfikowano toksynę, za pomocą której skolopendra obezwładnia 15-krotnie większe ofiary

24 stycznia 2018, 12:53Zespół specjalistów z kilku chińskich instytucji zidentyfikował składnik jadu skolopendry z podgatunku Scolopendra subspinipes mutilans, który pozwala jej obezwładnić o wiele większe od siebie ofiary. Znaleziono także antidotum, co na pewno ucieszy wszystkich cierpiących ugryzionych, trafiających na izby przyjęć w Azji czy na Hawajach.

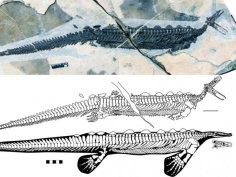

Eretmorhipis carrolldongi - gad-dziobak z wczesnego triasu

28 stycznia 2019, 11:59Obecnie nie ma żadnych innych stworzeń przypominających dziobaka, jednak ok. 250 mln lat temu w płytkim morzu, które znajdowało się na terenie dzisiejszych Chin, żyło zwierzę znajdujące ofiary za pomocą chrzęstnego dzioba. Gad Eretmorhipis carrolldongi z dolnego triasu został opisany na łamach Scientific Reports.